MÜNCHEN (IT BOLTWISE) – Die Bewertung von Sicherheitslücken ist ein entscheidender Aspekt der IT-Sicherheit, der weit über die bloße Anwendung des Common Vulnerability Scoring Systems (CVSS) hinausgeht.

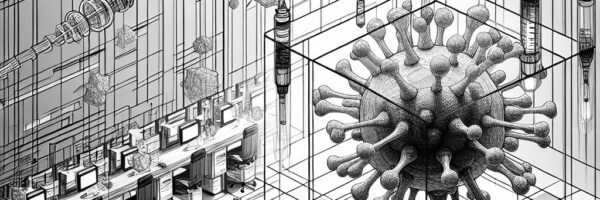

Die Bewertung von Sicherheitslücken ist ein entscheidender Aspekt der IT-Sicherheit, der weit über die bloße Anwendung des Common Vulnerability Scoring Systems (CVSS) hinausgeht. Während CVSS als Standardmethode zur Einstufung des Schweregrades von Schwachstellen etabliert ist, zeigt sich zunehmend, dass eine Kombination verschiedener Methoden notwendig ist, um die Dringlichkeit von Patches effektiv zu priorisieren.

Das CVSS, eingeführt vom Forum of Incident Response and Security Teams (FIRST), bietet eine Skala von 0,0 bis 10,0, um den Schweregrad von Sicherheitslücken zu bewerten. Allerdings zeigt die Praxis, dass diese Bewertung allein nicht ausreicht, um die Wahrscheinlichkeit der Ausnutzung durch Bedrohungsakteure vorherzusagen. Eine Untersuchung von 28.000 CVEs durch Henry Howland im Jahr 2023 ergab, dass Schwachstellen mit einem CVSS-Score von 7 am häufigsten ausgenutzt wurden, während die Wahrscheinlichkeit bei einem Score von 10 geringer war als bei 9 oder 8.

Eine vielversprechende Alternative zum CVSS ist das Exploit Prediction Scoring System (EPSS), das anstelle des Schweregrades die Wahrscheinlichkeit der Ausnutzung einer Schwachstelle bewertet. Dennoch weist auch das EPSS Schwächen auf, da es weder die Wahrscheinlichkeit eines gezielten Angriffs auf ein Unternehmen noch die Auswirkungen eines erfolgreichen Angriffs berücksichtigt.

Um die Priorisierung von Schwachstellen zu verbessern, empfiehlt sich die Kombination verschiedener Scoring-Systeme. Neben CVSS und EPSS bietet die Stakeholder-Specific Vulnerability Categorization (SSVC) ein Framework, das auf einer Baumstruktur von Entscheidungsfaktoren basiert und Unternehmen bei der Priorisierung von Schwachstellen unterstützt. Der Known Exploited Vulnerabilities Catalog (KEVC) der US-amerikanischen Cybersecurity and Infrastructure Security Agency (CISA) liefert zudem wertvolle Informationen über aktiv ausgenutzte Schwachstellen.

Die Experten von Sophos X-Ops betonen, dass es keine perfekte Lösung zur Priorisierung von Schwachstellen gibt. Vielmehr ist eine Kombination verschiedener Methoden fast immer effektiver als die ausschließliche Nutzung eines Systems. Ein ideales Schwachstellenmanagement sollte auf einer Vielzahl von Quellen basieren, darunter Bedrohungsdaten, Schwachstellen, Sicherheitslage, Kontrollen, Risikobewertungen sowie Ergebnisse von Pentests oder Sicherheitsaudits.

Die Herausforderung für IT-Teams besteht darin, die Vielzahl an Schwachstellen richtig zu priorisieren, um sie entsprechend ihrer Dringlichkeit zu patchen. Die Kombination von Scoring-Systemen und die Berücksichtigung zusätzlicher Faktoren wie Bedrohungsdaten und Sicherheitslage können dabei helfen, die Effektivität der Schwachstellenbewertung und -behebung erheblich zu steigern.

☕︎ Unterstütze IT BOLTWISE® und trete unserem exklusiven KI-Club bei - für nur 1,99 Euro im Monat:

- NIEDLICHER BEGLEITER: Eilik ist der ideale Begleiter für Kinder und Erwachsene, die Haustiere, Spiele und intelligente Roboter lieben. Mit vielen Emotionen, Bewegungen und interaktiven Funktionen.

- Die besten Bücher rund um KI & Robotik!

- Die besten KI-News kostenlos per eMail erhalten!

- Zur Startseite von IT BOLTWISE® für aktuelle KI-News!

- Service Directory für AI Adult Services erkunden!

- IT BOLTWISE® kostenlos auf Patreon unterstützen!

- Aktuelle KI-Jobs auf StepStone finden und bewerben!

Stellenangebote

Digitalisierungsreferentin / Digitalisierungsreferent (m/w/d) Künstliche Intelligenz und Data Science

Microsoft Azure Cloud Solution Architect * Data & AI

Werkstudent Pushing AI | Unterstützung KI-Management (w/m/d)

Produktmanager KI und Automatisierung (m/w/d)

- Die Zukunft von Mensch und MaschineIm neuen Buch des renommierten Zukunftsforschers und Technologie-Visionärs Ray Kurzweil wird eine faszinierende Vision der kommenden Jahre und Jahrzehnte entworfen – eine Welt, die von KI durchdrungen sein wird

- Künstliche Intelligenz: Expertenwissen gegen Hysterie Der renommierte Gehirnforscher, Psychiater und Bestseller-Autor Manfred Spitzer ist ein ausgewiesener Experte für neuronale Netze, auf denen KI aufbaut

- Obwohl Künstliche Intelligenz (KI) derzeit in aller Munde ist, setzen bislang nur wenige Unternehmen die Technologie wirklich erfolgreich ein

- Wie funktioniert Künstliche Intelligenz (KI) und gibt es Parallelen zum menschlichen Gehirn? Was sind die Gemeinsamkeiten von natürlicher und künstlicher Intelligenz, und was die Unterschiede? Ist das Gehirn nichts anderes als ein biologischer Computer? Was sind Neuronale Netze und wie kann der Begriff Deep Learning einfach erklärt werden?Seit der kognitiven Revolution Mitte des letzten Jahrhunderts sind KI und Hirnforschung eng miteinander verflochten

Du hast einen wertvollen Beitrag oder Kommentar zum Artikel "Effektive Schwachstellenbewertung: Mehr als nur CVSS" für unsere Leser?

#Sophos

#Sophos

Es werden alle Kommentare moderiert!

Für eine offene Diskussion behalten wir uns vor, jeden Kommentar zu löschen, der nicht direkt auf das Thema abzielt oder nur den Zweck hat, Leser oder Autoren herabzuwürdigen.

Wir möchten, dass respektvoll miteinander kommuniziert wird, so als ob die Diskussion mit real anwesenden Personen geführt wird. Dies machen wir für den Großteil unserer Leser, der sachlich und konstruktiv über ein Thema sprechen möchte.

Du willst nichts verpassen?

Du möchtest über ähnliche News und Beiträge wie "Effektive Schwachstellenbewertung: Mehr als nur CVSS" informiert werden? Neben der E-Mail-Benachrichtigung habt ihr auch die Möglichkeit, den Feed dieses Beitrags zu abonnieren. Wer natürlich alles lesen möchte, der sollte den RSS-Hauptfeed oder IT BOLTWISE® bei Google News wie auch bei Bing News abonnieren.

Nutze die Google-Suchmaschine für eine weitere Themenrecherche: »Effektive Schwachstellenbewertung: Mehr als nur CVSS« bei Google Deutschland suchen, bei Bing oder Google News!