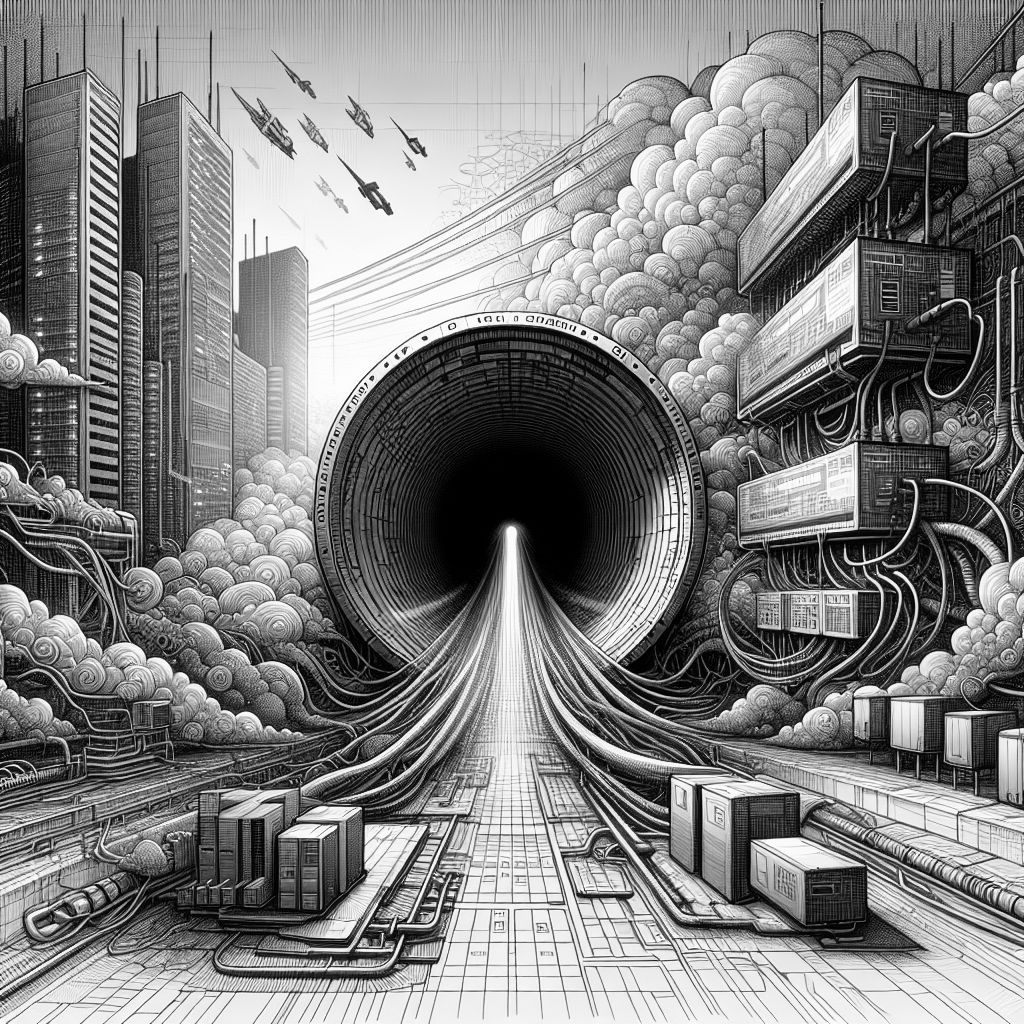

MÜNCHEN (IT BOLTWISE) – In der Welt der Cyberkriminalität sind Hacker ständig auf der Suche nach neuen Wegen, um ihre Aktivitäten zu verschleiern und Sicherheitsmaßnahmen zu umgehen. Ein aktuelles Beispiel ist die Nutzung von Cloudflare-Tunneln und DNS Fast-Flux durch die Hackergruppe Gamaredon, um ihre Malware GammaDrop zu tarnen.

Die Hackergruppe Gamaredon, auch bekannt unter Namen wie BlueAlpha oder Aqua Blizzard, hat eine neue Taktik entwickelt, um ihre schädlichen Aktivitäten zu verbergen. Durch den Einsatz von Cloudflare-Tunneln wird die Infrastruktur, die die Malware GammaDrop hostet, verschleiert. Diese Methode ist Teil einer laufenden Spear-Phishing-Kampagne, die seit Anfang 2024 ukrainische Einrichtungen ins Visier nimmt. Ziel ist es, die Visual Basic Script Malware zu verbreiten, wie die Insikt Group von Recorded Future berichtet.

Die Gruppe, die seit 2014 aktiv ist und mit dem russischen Geheimdienst FSB in Verbindung gebracht wird, nutzt zudem DNS Fast-Flux, um die GammaLoad Command-and-Control-Infrastruktur zu verschleiern. Diese Technik erschwert die Nachverfolgung und Unterbrechung der Kommunikation mit kompromittierten Systemen erheblich. Die Verwendung von Cloudflare-Tunneln wurde bereits im September 2024 von der slowakischen Sicherheitsfirma ESET dokumentiert, als Teil von Angriffen auf die Ukraine und verschiedene NATO-Länder.

Obwohl die Gruppe als wenig auf Tarnung bedacht gilt, versucht sie dennoch, Sicherheitsprodukte zu umgehen und den Zugang zu kompromittierten Systemen aufrechtzuerhalten. Gamaredon setzt dabei auf einfache Downloader und Backdoors, die regelmäßig aktualisiert und obfuskiert werden. Die Werkzeuge sind darauf ausgelegt, wertvolle Daten aus Webanwendungen, E-Mail-Clients und Instant-Messaging-Apps wie Signal und Telegram zu stehlen.

Zu den eingesetzten Tools gehören unter anderem PteroPSLoad, PteroX und PteroSand, die für das Herunterladen von Payloads verantwortlich sind, sowie PteroCDrop, das Visual Basic Script Payloads ablegt. PteroClone nutzt das rclone-Utility zur Bereitstellung von Payloads, während PteroLNK USB-Laufwerke weaponisiert. PteroDig sorgt für die Persistenz durch LNK-Dateien im Desktop-Ordner.

Die jüngsten Angriffe beinhalten Phishing-E-Mails mit HTML-Anhängen, die HTML-Smuggling-Techniken nutzen, um den Infektionsprozess über eingebetteten JavaScript-Code zu aktivieren. Diese Anhänge enthalten ein 7-Zip-Archiv, das eine bösartige LNK-Datei enthält, die GammaDrop über mshta.exe ausliefert. GammaDrop ist ein HTA-Dropper, der einen benutzerdefinierten Loader namens GammaLoad auf die Festplatte schreibt, der dann Kontakt zu einem C2-Server aufnimmt, um weitere Malware abzurufen.

Die Nutzung von Cloudflare-Tunneln und DNS-over-HTTPS (DoH) durch GammaLoad, um die C2-Infrastruktur zu erreichen, zeigt, wie geschickt BlueAlpha legitime Dienste für bösartige Zwecke einsetzt. Diese Techniken erschweren die Erkennung durch traditionelle Sicherheitssysteme erheblich. Experten gehen davon aus, dass BlueAlpha weiterhin an der Verfeinerung seiner Verschleierungstechniken arbeiten wird, was insbesondere für Organisationen mit begrenzten Bedrohungserkennungskapazitäten eine Herausforderung darstellt.

- Die besten Bücher rund um KI & Robotik!

- Die besten KI-News kostenlos per eMail erhalten!

- Zur Startseite von IT BOLTWISE® für aktuelle KI-News!

- Service Directory für AI Adult Services erkunden!

- IT BOLTWISE® kostenlos auf Patreon unterstützen!

- Aktuelle KI-Jobs auf StepStone finden und bewerben!

Stellenangebote

KI Manager (m/w/d)

Werkstudent (m/w/d) im Bereich Künstliche Intelligenz (KI)

Chef de Rang (m/w/d) für unser italienisches Restaurant Ai Pero

Senior Fullstack Developer für KI-getriebene Missionstechnologien (w/m/d)

- Die Zukunft von Mensch und MaschineIm neuen Buch des renommierten Zukunftsforschers und Technologie-Visionärs Ray Kurzweil wird eine faszinierende Vision der kommenden Jahre und Jahrzehnte entworfen – eine Welt, die von KI durchdrungen sein wird

- Künstliche Intelligenz: Expertenwissen gegen Hysterie Der renommierte Gehirnforscher, Psychiater und Bestseller-Autor Manfred Spitzer ist ein ausgewiesener Experte für neuronale Netze, auf denen KI aufbaut

- Obwohl Künstliche Intelligenz (KI) derzeit in aller Munde ist, setzen bislang nur wenige Unternehmen die Technologie wirklich erfolgreich ein

- Wie funktioniert Künstliche Intelligenz (KI) und gibt es Parallelen zum menschlichen Gehirn? Was sind die Gemeinsamkeiten von natürlicher und künstlicher Intelligenz, und was die Unterschiede? Ist das Gehirn nichts anderes als ein biologischer Computer? Was sind Neuronale Netze und wie kann der Begriff Deep Learning einfach erklärt werden?Seit der kognitiven Revolution Mitte des letzten Jahrhunderts sind KI und Hirnforschung eng miteinander verflochten

Du hast einen wertvollen Beitrag oder Kommentar zum Artikel "Cyberangriffe: Cloudflare-Tunnel und DNS Fast-Flux als Tarnung für GammaDrop-Malware" für unsere Leser?

#Sophos

#Sophos

Es werden alle Kommentare moderiert!

Für eine offene Diskussion behalten wir uns vor, jeden Kommentar zu löschen, der nicht direkt auf das Thema abzielt oder nur den Zweck hat, Leser oder Autoren herabzuwürdigen.

Wir möchten, dass respektvoll miteinander kommuniziert wird, so als ob die Diskussion mit real anwesenden Personen geführt wird. Dies machen wir für den Großteil unserer Leser, der sachlich und konstruktiv über ein Thema sprechen möchte.

Du willst nichts verpassen?

Du möchtest über ähnliche News und Beiträge wie "Cyberangriffe: Cloudflare-Tunnel und DNS Fast-Flux als Tarnung für GammaDrop-Malware" informiert werden? Neben der E-Mail-Benachrichtigung habt ihr auch die Möglichkeit, den Feed dieses Beitrags zu abonnieren. Wer natürlich alles lesen möchte, der sollte den RSS-Hauptfeed oder IT BOLTWISE® bei Google News wie auch bei Bing News abonnieren.

Nutze die Google-Suchmaschine für eine weitere Themenrecherche: »Cyberangriffe: Cloudflare-Tunnel und DNS Fast-Flux als Tarnung für GammaDrop-Malware« bei Google Deutschland suchen, bei Bing oder Google News!