MÜNCHEN (IT BOLTWISE) – In der Welt der Cybersicherheit sorgt eine neue Malware namens CoffeeLoader für Aufsehen. Diese hochentwickelte Schadsoftware ist darauf ausgelegt, sekundäre Nutzlasten herunterzuladen und auszuführen, während sie gleichzeitig Sicherheitslösungen umgeht.

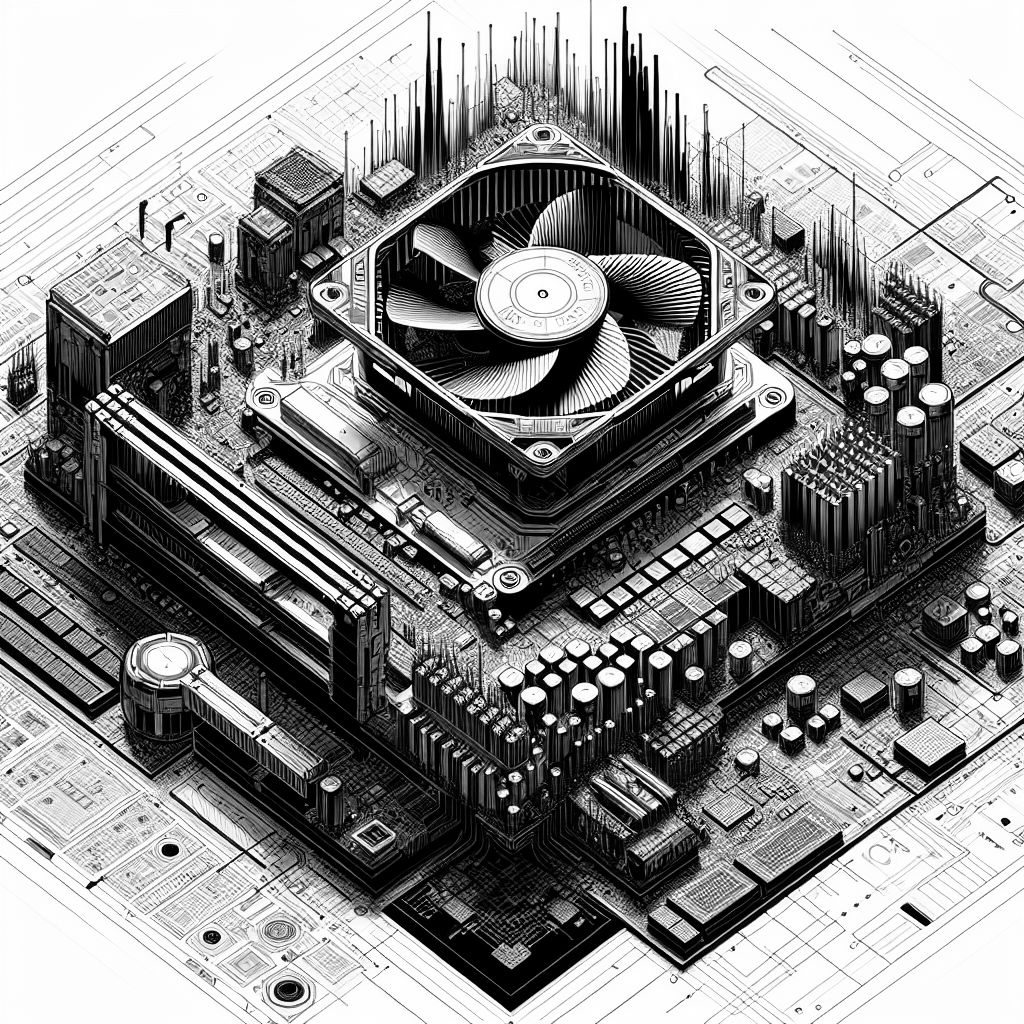

Die Bedrohung durch Malware entwickelt sich ständig weiter, und CoffeeLoader ist ein aktuelles Beispiel für diese Dynamik. Diese Malware, die von Sicherheitsforschern untersucht wurde, zeigt eine bemerkenswerte Fähigkeit, Sicherheitslösungen zu umgehen, indem sie auf fortschrittliche Techniken zurückgreift. Eine der herausragenden Eigenschaften von CoffeeLoader ist die Nutzung der GPU-basierten Technologie, um die Analyse in virtuellen Umgebungen zu erschweren.

Im Kern ist CoffeeLoader ein Malware-Loader, der darauf abzielt, zweite Nutzlasten herunterzuladen und auszuführen. Dies geschieht, während er gleichzeitig versucht, die Erkennung durch Endpoint Detection and Response (EDR) und Antivirus-Software zu vermeiden. Die Malware verwendet eine Vielzahl von Techniken, darunter das Spoofing des Call-Stacks und die Obfuskation von Schlafzuständen, um ihre Aktivitäten zu verschleiern.

Ein bemerkenswerter Aspekt von CoffeeLoader ist der Einsatz eines speziellen Packers namens Armoury, der Code auf der GPU eines Systems ausführt. Diese Methode erschwert die Analyse erheblich, da sie die typischen Erkennungsmethoden umgeht, die in virtuellen Umgebungen eingesetzt werden. Der Name Armoury leitet sich von der Tatsache ab, dass die Malware die legitime Armoury Crate-Software von ASUS imitiert.

Die Infektionskette beginnt mit einem Dropper, der versucht, eine DLL-Nutzlast mit erhöhten Rechten auszuführen. Sollte der Dropper nicht über die erforderlichen Berechtigungen verfügen, versucht er, die Benutzerkontensteuerung (UAC) zu umgehen. Um auf dem Host-System bestehen zu bleiben, richtet der Dropper eine geplante Aufgabe ein, die entweder beim Benutzeranmelden oder alle zehn Minuten ausgeführt wird.

Die Hauptkomponente von CoffeeLoader lädt dann das Hauptmodul, das zahlreiche Techniken zur Umgehung von Sicherheitslösungen implementiert. Dazu gehören das Spoofing des Call-Stacks und die Nutzung von Windows-Fasern, um die Herkunft eines Funktionsaufrufs zu verschleiern und die Nutzlast im Schlafzustand zu obfuskieren.

Das ultimative Ziel von CoffeeLoader ist es, über HTTPS mit einem Command-and-Control-Server zu kommunizieren, um die nächste Stufe der Malware zu erhalten. Dies umfasst Befehle zur Injektion und Ausführung von Rhadamanthys-Shellcode. Sicherheitsforscher haben Ähnlichkeiten zwischen CoffeeLoader und einer anderen bekannten Malware namens SmokeLoader festgestellt, was darauf hindeutet, dass es sich um eine Weiterentwicklung handeln könnte.

Diese Entwicklungen kommen zu einer Zeit, in der auch andere Bedrohungen wie die Snake Keylogger-Malware über Phishing-Kampagnen verbreitet werden. Zudem gibt es Berichte über Aktivitäten, die sich gegen Nutzer richten, die in Kryptowährungsgeschäfte involviert sind, indem sie über Reddit-Posts auf geknackte Versionen von TradingView aufmerksam gemacht werden.

- Die besten Bücher rund um KI & Robotik!

- Die besten KI-News kostenlos per eMail erhalten!

- Zur Startseite von IT BOLTWISE® für aktuelle KI-News!

- Service Directory für AI Adult Services erkunden!

- IT BOLTWISE® kostenlos auf Patreon unterstützen!

- Aktuelle KI-Jobs auf StepStone finden und bewerben!

Stellenangebote

- Die Zukunft von Mensch und MaschineIm neuen Buch des renommierten Zukunftsforschers und Technologie-Visionärs Ray Kurzweil wird eine faszinierende Vision der kommenden Jahre und Jahrzehnte entworfen – eine Welt, die von KI durchdrungen sein wird

- Künstliche Intelligenz: Expertenwissen gegen Hysterie Der renommierte Gehirnforscher, Psychiater und Bestseller-Autor Manfred Spitzer ist ein ausgewiesener Experte für neuronale Netze, auf denen KI aufbaut

- Obwohl Künstliche Intelligenz (KI) derzeit in aller Munde ist, setzen bislang nur wenige Unternehmen die Technologie wirklich erfolgreich ein

- Wie funktioniert Künstliche Intelligenz (KI) und gibt es Parallelen zum menschlichen Gehirn? Was sind die Gemeinsamkeiten von natürlicher und künstlicher Intelligenz, und was die Unterschiede? Ist das Gehirn nichts anderes als ein biologischer Computer? Was sind Neuronale Netze und wie kann der Begriff Deep Learning einfach erklärt werden?Seit der kognitiven Revolution Mitte des letzten Jahrhunderts sind KI und Hirnforschung eng miteinander verflochten

Du hast einen wertvollen Beitrag oder Kommentar zum Artikel "CoffeeLoader: Neue Malware nutzt GPU-Technologie zur Umgehung von Sicherheitslösungen" für unsere Leser?

#Sophos

#Sophos

Es werden alle Kommentare moderiert!

Für eine offene Diskussion behalten wir uns vor, jeden Kommentar zu löschen, der nicht direkt auf das Thema abzielt oder nur den Zweck hat, Leser oder Autoren herabzuwürdigen.

Wir möchten, dass respektvoll miteinander kommuniziert wird, so als ob die Diskussion mit real anwesenden Personen geführt wird. Dies machen wir für den Großteil unserer Leser, der sachlich und konstruktiv über ein Thema sprechen möchte.

Du willst nichts verpassen?

Du möchtest über ähnliche News und Beiträge wie "CoffeeLoader: Neue Malware nutzt GPU-Technologie zur Umgehung von Sicherheitslösungen" informiert werden? Neben der E-Mail-Benachrichtigung habt ihr auch die Möglichkeit, den Feed dieses Beitrags zu abonnieren. Wer natürlich alles lesen möchte, der sollte den RSS-Hauptfeed oder IT BOLTWISE® bei Google News wie auch bei Bing News abonnieren.

Nutze die Google-Suchmaschine für eine weitere Themenrecherche: »CoffeeLoader: Neue Malware nutzt GPU-Technologie zur Umgehung von Sicherheitslösungen« bei Google Deutschland suchen, bei Bing oder Google News!