Kaito AI: Hackerangriff auf Social-Media-Konten erschüttert Kryptowelt

MÜNCHEN (IT BOLTWISE) – In der dynamischen Welt der Kryptowährungen hat ein jüngster Hackerangriff auf die Social-Media-Konten von Kaito AI und dessen Gründer Yu Hu für Aufsehen gesorgt. Diese Vorfälle verdeutlichen die wachsende Bedrohung durch Cyberkriminalität in einem ohnehin volatilen Markt. Der jüngste Vorfall, bei dem die offiziellen Social-Media-Konten von Kaito AI und dessen Gründer […]

Datenleck bei französischem Telekom-Anbieter: Millionen Kunden betroffen

PARIS / MÜNCHEN (IT BOLTWISE) – Ein massiver Datenleck bei einem führenden französischen Telekommunikationsanbieter hat Millionen von Kunden gefährdet. Ein Hacker droht, sensible Informationen auf dem Schwarzmarkt zu verkaufen. In einer alarmierenden Entwicklung wurde bekannt, dass ein Hacker persönliche und finanzielle Daten von Millionen von Kunden des französischen Telekommunikationsanbieters Free gestohlen hat. Diese Informationen sollen […]

Mikroblitze in Wassertropfen: Ein neuer Ansatz zur Entstehung des Lebens

STANFORD / MÜNCHEN (IT BOLTWISE) – Neue Forschungen der Stanford University werfen ein faszinierendes Licht auf die Entstehung des Lebens auf der Erde. Anstatt eines dramatischen Blitzschlags in den Ozean könnten winzige ‘Mikroblitze’ in Wassertropfen eine entscheidende Rolle gespielt haben. Die Entstehung des Lebens auf der Erde ist eines der großen Rätsel der Wissenschaft. Eine […]

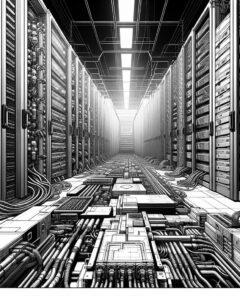

Cyberangriffe bedrohen die britische Wirtschaft: Russland, China und Nordkorea im Visier

LONDON / MÜNCHEN (IT BOLTWISE) – Die Bedrohung durch Cyberangriffe auf die britische Wirtschaft nimmt zu. Experten warnen vor den Aktivitäten von Russland, China und Nordkorea, die gezielt Schwachstellen in der digitalen Infrastruktur des Landes ausnutzen könnten. Die britische Wirtschaft steht vor einer ernsthaften Bedrohung durch Cyberangriffe, die von staatlich unterstützten Akteuren aus Russland, China […]

Browser Use: Ein KI-Tool erobert die Entwicklerwelt

ZÜRICH / MÜNCHEN (IT BOLTWISE) – Die Welt der Künstlichen Intelligenz erlebt derzeit eine spannende Entwicklung: Ein unscheinbares Tool namens Browser Use, entwickelt von einem jungen Startup aus der Schweiz, zieht die Aufmerksamkeit der Entwicklergemeinde auf sich. Die Künstliche Intelligenz hat in den letzten Jahren zahlreiche Branchen revolutioniert, und nun steht ein weiteres Werkzeug im […]

Kryptomining-Angriffe auf Jupyter Notebooks: Neue Bedrohung für Unternehmen

MÜNCHEN (IT BOLTWISE) – In der Welt der Cybersicherheit sind neue Bedrohungen keine Seltenheit, doch die jüngste Entdeckung einer Kryptomining-Kampagne, die auf falsch konfigurierte Jupyter Notebooks abzielt, sorgt für besondere Aufmerksamkeit. Diese Angriffe betreffen sowohl Windows- als auch Linux-Systeme und nutzen die weit verbreitete Plattform, die bei Datenwissenschaftlern beliebt ist, um schädlichen Code zu verbreiten. […]

Ethical Hacking: Die Zukunft der Cybersicherheit in Malaysia

KUALA LUMPUR / MÜNCHEN (IT BOLTWISE) – In einer Welt, in der Cyberangriffe exponentiell zunehmen, wird die Rolle der ethischen Hacker immer wichtiger. Diese Spezialisten sind die unsichtbaren Helden, die im Verborgenen arbeiten, um die digitale Infrastruktur zu schützen und Schwachstellen zu identifizieren, bevor sie von böswilligen Akteuren ausgenutzt werden können. Die Nachfrage nach ethischen […]

FBI warnt vor Medusa-Ransomware: Bedrohung für Gmail- und Outlook-Nutzer

MÜNCHEN (IT BOLTWISE) – Die jüngste Warnung des FBI richtet sich an Nutzer von Gmail und Outlook, die von der Medusa-Ransomware bedroht werden. Diese Bedrohung hat in den letzten Monaten an Intensität zugenommen und betrifft zahlreiche Branchen. Die Medusa-Ransomware-Gruppe, die seit 2022 aktiv ist, hat sich auf die Erpressung von Nutzern und Organisationen spezialisiert. Durch […]

Lazarus-Gruppe nutzt IIS-Server für raffinierte Cyberangriffe

SEOUL / MÜNCHEN (IT BOLTWISE) – Die berüchtigte Lazarus-Gruppe hat erneut zugeschlagen und zeigt dabei eine bemerkenswerte Weiterentwicklung ihrer Angriffsmethoden. In den jüngsten Cyberangriffen, die im Januar 2025 entdeckt wurden, zielen die Hacker auf südkoreanische Webserver ab, um ASP-basierte Web-Shells zu installieren. Diese dienen als erste Stufe der Command-and-Control-Infrastruktur, die die Kommunikation zu weiteren C2-Servern […]

Cyberangriff auf NHS-Dienstleister: HCRG Care Group betroffen

KENT / MÜNCHEN (IT BOLTWISE) – Ein bedeutender Anbieter von NHS-Dienstleistungen in Kent und Surrey, die HCRG Care Group, ist Ziel eines Cyberangriffs geworden. Die Gruppe, die früher unter dem Namen Virgin Care bekannt war, untersucht derzeit die Behauptungen einer Ransomware-Gruppe, dass über zwei Terabyte an sensiblen Informationen kompromittiert wurden. Die HCRG Care Group, ein […]

Digitale Hooligans in WoW: Ein nostalgischer Blick auf die Hacker-Kultur

MÜNCHEN (IT BOLTWISE) – In der digitalen Welt von World of Warcraft (WoW) hat eine Gruppe von Hackern, bekannt als RAoV Quality Assurance, kürzlich für Aufsehen gesorgt. Diese Gruppe hat es geschafft, den neuesten Raid des Spiels, Undermine(d), auf unkonventionelle Weise zu meistern und dabei die Entwickler von Blizzard zu überlisten. Die jüngsten Ereignisse in […]

Die Auswirkungen von ChatGPT auf die Cybersicherheit: Chancen und Risiken

SAN FRANCISCO / MÜNCHEN (IT BOLTWISE) – Die Einführung von OpenAI’s GPT-4 hat in der Cybersicherheitsbranche sowohl Begeisterung als auch Besorgnis ausgelöst. Während die Technologie neue Möglichkeiten zur Verbesserung der Sicherheitsmaßnahmen bietet, birgt sie auch erhebliche Risiken, insbesondere im Hinblick auf die Erstellung von Phishing-Angriffen und die Automatisierung von Hacking-Tools. Die jüngste Entwicklung in der […]

Chinas Quantensatellit: Sichere Kommunikation zwischen Beijing und Südafrika

BEIJING / MÜNCHEN (IT BOLTWISE) – China hat einen bedeutenden Schritt in der Entwicklung sicherer Kommunikationstechnologien gemacht, indem es eine 12.800 km lange, nahezu hacker-sichere Verbindung zwischen Beijing und Südafrika etabliert hat. China hat mit der Einführung eines Quantensatelliten, der eine sichere Kommunikationsverbindung zwischen Beijing und Südafrika ermöglicht, einen bedeutenden Meilenstein erreicht. Diese Technologie nutzt […]

Hacker-Angriff auf US-Behörde: KI-Video von Trump und Musk sorgt für Aufsehen

WASHINGTON / MÜNCHEN (IT BOLTWISE) – Ein Hackerangriff auf das US-amerikanische Ministerium für Wohnungsbau und Stadtentwicklung (HUD) hat für Aufsehen gesorgt. Ein KI-generiertes Video, das Präsident Trump und Elon Musk in einer kompromittierenden Situation zeigt, wurde auf den Bildschirmen der Behörde ausgestrahlt. Ein Hackerangriff auf das US-amerikanische Ministerium für Wohnungsbau und Stadtentwicklung (HUD) hat kürzlich […]

Vorsicht vor Betrug auf Facebook Marketplace: Neue Maschen bedrohen Verkäufer

OTTAWA / MÜNCHEN (IT BOLTWISE) – Der Online-Marktplatz von Facebook, bekannt als Facebook Marketplace, hat sich zu einem beliebten Ort für den Kauf und Verkauf von Waren entwickelt. Doch mit der steigenden Beliebtheit kommen auch neue Herausforderungen, insbesondere in Form von Betrugsmaschen, die sowohl Käufer als auch Verkäufer ins Visier nehmen. Facebook Marketplace hat sich […]

Medusa-Ransomware: Bedrohung für kritische Infrastrukturen

MÜNCHEN (IT BOLTWISE) – Die Bedrohung durch Ransomware nimmt weltweit zu, und die Medusa-Gruppe stellt eine besonders aggressive Gefahr dar. Die Medusa-Ransomware hat sich als ernsthafte Bedrohung für kritische Infrastrukturen in den USA etabliert. Diese kriminelle Operation, die erstmals im Juni 2021 identifiziert wurde, hat bereits über 300 Opfer gefordert, darunter Organisationen aus den Bereichen […]

David Tennant beleuchtet die Bedeutung des neuen Dramas über den Abhörskandal

LONDON / MÜNCHEN (IT BOLTWISE) – David Tennant, bekannt aus Doctor Who, hebt die Relevanz seines neuen ITV-Dramas The Hack hervor, das sich mit dem Abhörskandal der britischen Presse beschäftigt. David Tennant, der durch seine Rolle in Doctor Who weltbekannt wurde, betont die Bedeutung seines neuen Projekts, einer ITV-Dramaserie namens The Hack. In dieser Serie […]

Chinesische Hackerangriffe auf US-Versorgungsunternehmen aufgedeckt

LITTLETON / MÜNCHEN (IT BOLTWISE) – Ein Versorgungsunternehmen in Littleton wurde Opfer eines Hackerangriffs durch eine berüchtigte chinesische Gruppe. Ein Versorgungsunternehmen in Littleton, Massachusetts, wurde von der FBI darüber informiert, dass es von einer berüchtigten Gruppe chinesischer Hacker kompromittiert wurde. Im Jahr 2023 alarmierte das FBI die Littleton Electric, Light, and Water Departments (LELWD), dass […]

Gefährliche PyPI-Pakete: Cloud-Tokens im Visier von Cyberkriminellen

MÜNCHEN (IT BOLTWISE) – In der Welt der Softwareentwicklung sind Sicherheitslücken und Cyberangriffe keine Seltenheit. Jüngste Berichte über bösartige Aktivitäten im Python Package Index (PyPI) werfen ein Schlaglicht auf die Risiken, denen Entwickler und Unternehmen ausgesetzt sind. Die jüngsten Enthüllungen über bösartige Pakete im Python Package Index (PyPI) haben die Sicherheitsgemeinschaft alarmiert. Diese Pakete, die […]

Datenleck bei HealthTech: Sensible Informationen von 86.000 Pflegekräften offengelegt

NEW JERSEY / MÜNCHEN (IT BOLTWISE) – Ein massives Datenleck hat die sensiblen Informationen von über 86.000 Pflegekräften offengelegt, die mit dem HealthTech-Unternehmen ESHYFT verbunden sind. Die ungeschützte Datenbank umfasste 108,8 GB an persönlichen Daten, die ohne Passwortschutz oder Verschlüsselung zugänglich waren. Ein gravierendes Datenleck hat die sensiblen Informationen von über 86.000 Pflegekräften offengelegt, die […]

Sean Plankey wird neuer Direktor der US-Cyberagentur CISA

WASHINGTON / MÜNCHEN (IT BOLTWISE) – Die Ernennung von Sean Plankey zum neuen Direktor der US-Cybersecurity and Infrastructure Security Agency (CISA) markiert einen bedeutenden Schritt in der amerikanischen Cybersicherheitsstrategie. Sean Plankey, ein erfahrener Experte im Bereich Cybersicherheit, wurde als neuer Direktor der US-Cybersecurity and Infrastructure Security Agency (CISA) nominiert. Diese Ernennung erfolgt in einer Zeit, […]

Apple bietet Millionenprämie für KI-Sicherheitslücken

CUPERTINO / MÜNCHEN (IT BOLTWISE) – Apple hat ein neues Sicherheitsprogramm ins Leben gerufen, das Hacker dazu einlädt, die Sicherheit seiner neuen KI-Server zu testen. Mit einer Prämie von bis zu einer Million US-Dollar will das Unternehmen die Sicherheitsarchitektur seiner Private Cloud Compute (PCC) Server auf Herz und Nieren prüfen lassen. Apple hat kürzlich ein […]

GSMA führt Ende-zu-Ende-Verschlüsselung für RCS ein: Sicheres Messaging zwischen Android und iOS

MÜNCHEN (IT BOLTWISE) – Die GSM Association (GSMA) hat offiziell die Unterstützung für Ende-zu-Ende-Verschlüsselung (E2EE) im Rahmen des Rich Communications Services (RCS) Protokolls bekannt gegeben. Diese Entwicklung bringt dringend benötigte Sicherheitsmaßnahmen für plattformübergreifende Nachrichten zwischen Android- und iOS-Nutzern. Die Einführung der Ende-zu-Ende-Verschlüsselung (E2EE) für das Rich Communications Services (RCS) Protokoll durch die GSM Association (GSMA) […]

Künstliche Intelligenz revolutioniert Diabetesversorgung

MÜNCHEN (IT BOLTWISE) – Künstliche Intelligenz (KI) hat in den letzten Jahren in vielen Bereichen Einzug gehalten, und die Diabetesversorgung bildet da keine Ausnahme. Die Anwendung von KI in diesem Bereich verspricht, die Behandlung von Diabetespatienten zu personalisieren und die Versorgung zu verbessern. Die Integration von Künstlicher Intelligenz in die Diabetesversorgung bietet vielversprechende Möglichkeiten, die […]