Leaked Black Basta Chats Reveal Possible Russian Government Involvement

MOSKAU / MÜNCHEN (IT BOLTWISE) – Die jüngsten Enthüllungen über die Black Basta Ransomware-Gruppe werfen ein neues Licht auf die mögliche Verstrickung russischer Behörden in Cyberkriminalität. Ein umfangreicher Leak von Chat-Protokollen zeigt, dass die Gruppe möglicherweise Unterstützung von hochrangigen russischen Beamten erhalten hat. Die kürzlich veröffentlichten internen Chat-Protokolle der Black Basta Ransomware-Gruppe legen nahe, dass […]

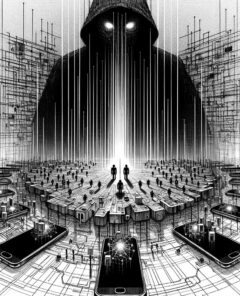

Webinar zur Vermeidung von Identitätsangriffen: Proaktive Sicherheitsstrategien

MÜNCHEN (IT BOLTWISE) – In der heutigen digitalen Welt sind Sicherheitsverletzungen allzu häufig. Trotz zahlreicher Sicherheitswerkzeuge und Schulungsprogramme bleiben identitätsbasierte Angriffe wie Phishing, Adversary-in-the-Middle und MFA-Umgehung eine große Herausforderung. Anstatt diese Risiken zu akzeptieren und Ressourcen in die Behebung von Problemen nach ihrem Auftreten zu investieren, stellt sich die Frage, warum nicht Angriffe von vornherein […]

ClearFake-Kampagne: Neue Bedrohungen durch gefälschte Sicherheitsüberprüfungen

MÜNCHEN (IT BOLTWISE) – Die ClearFake-Kampagne, die erstmals im Juli 2023 identifiziert wurde, hat sich zu einer ernsthaften Bedrohung für die Cybersicherheit entwickelt. Die Angreifer nutzen gefälschte Sicherheitsüberprüfungen, um Nutzer zur Installation von Malware zu verleiten. Die ClearFake-Kampagne hat sich als eine der hartnäckigsten Bedrohungen im Bereich der Cybersicherheit etabliert. Die Angreifer verwenden gefälschte reCAPTCHA- […]

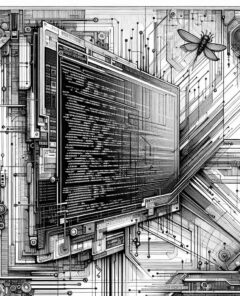

Microsofts umstrittene Entscheidung: Keine sofortige Behebung einer Zero-Day-Schwachstelle

MÜNCHEN (IT BOLTWISE) – Microsoft steht in der Kritik, da das Unternehmen beschlossen hat, eine seit Jahren bekannte Sicherheitslücke in Windows nicht sofort zu beheben. Diese Entscheidung hat weitreichende Konsequenzen für Unternehmen und Organisationen weltweit. Microsoft sieht sich derzeit mit erheblicher Kritik konfrontiert, da das Unternehmen beschlossen hat, eine seit 2017 bekannte Sicherheitslücke in seinem […]

Gefahr durch kompromittierte Chrome-Erweiterungen: 600.000 Nutzer betroffen

MÜNCHEN (IT BOLTWISE) – Eine neue Bedrohung für Chrome-Nutzer hat sich entwickelt, nachdem Hacker 16 Browser-Erweiterungen kompromittiert haben. Über 600.000 Nutzer sind potenziell gefährdet, da ihre Browserdaten und Kontoinformationen online offengelegt werden könnten. In der digitalen Welt, in der wir leben, sind Browser-Erweiterungen ein alltägliches Werkzeug, das viele von uns nutzen, um die Funktionalität unserer […]

Essentielle Maßnahmen zur Erkennung und Abwehr von Identitätsbedrohungen in SaaS-Umgebungen

MÜNCHEN (IT BOLTWISE) – In einer zunehmend digitalisierten Welt, in der Unternehmen verstärkt auf Software-as-a-Service (SaaS) setzen, sind Identitätsbedrohungen zu einer ernsthaften Herausforderung geworden. Angreifer nutzen kompromittierte Anmeldedaten und missbrauchte Berechtigungen, um in Unternehmenssysteme einzudringen. Während viele Sicherheitslösungen sich auf Bedrohungen in der Cloud, an Endpunkten oder im Netzwerk konzentrieren, wird die spezifische Gefahr, die […]

Kritische Sicherheitslücken in mySCADA myPRO bedrohen Industrieanlagen

ZÜRICH / MÜNCHEN (IT BOLTWISE) – In der Welt der industriellen Steuerungssysteme sind Sicherheitslücken keine Seltenheit, doch die jüngsten Entdeckungen in mySCADA myPRO werfen ernsthafte Bedenken auf. Die jüngsten Enthüllungen über kritische Sicherheitslücken in mySCADA myPRO, einem weit verbreiteten SCADA-System, haben die Industrie aufgeschreckt. Diese Schwachstellen könnten es Angreifern ermöglichen, unbefugten Zugriff auf industrielle Steuerungsnetzwerke […]

GitHub-Sicherheitslücke: Supply-Chain-Angriff auf GitHub Actions

WASHINGTON / MÜNCHEN (IT BOLTWISE) – Die US-amerikanische Cybersecurity and Infrastructure Security Agency (CISA) hat eine kritische Sicherheitslücke in der GitHub Action tj-actions/changed-files identifiziert, die aktiv ausgenutzt wird. Die jüngste Warnung der US-amerikanischen Cybersecurity and Infrastructure Security Agency (CISA) hebt eine kritische Sicherheitslücke in der GitHub Action tj-actions/changed-files hervor. Diese Schwachstelle, die als CVE-2025-30066 verfolgt […]

GitHub Actions: Sicherheitslücke in der Lieferkette entdeckt

MÜNCHEN (IT BOLTWISE) – Die jüngste Sicherheitswarnung der US-amerikanischen Cybersecurity and Infrastructure Security Agency (CISA) hat die IT-Welt aufgeschreckt. Eine kritische Schwachstelle in der GitHub Action tj-actions/changed-files wurde entdeckt, die es Angreifern ermöglicht, sensible Daten über Aktionsprotokolle zu stehlen. Die Cybersecurity and Infrastructure Security Agency (CISA) der USA hat eine neue Sicherheitslücke in der GitHub […]

Windows-Sicherheitslücke: Staatliche Hackergruppen nutzen Schwachstelle seit 2017

MÜNCHEN (IT BOLTWISE) – Eine seit 2017 ausgenutzte Sicherheitslücke in Windows-Systemen hat mindestens elf staatlich unterstützte Hackergruppen aus Nordkorea, Iran, Russland und China dazu veranlasst, diese Schwachstelle für Datendiebstahl und Cyber-Spionage zu nutzen. Die Entdeckung einer neuen Sicherheitslücke in Windows-Systemen hat die Cyber-Sicherheitswelt in Aufruhr versetzt. Seit 2017 nutzen mindestens elf staatlich unterstützte Hackergruppen aus […]

Kritische Sicherheitslücke in AMI BMC ermöglicht Fernübernahme von Servern

MÜNCHEN (IT BOLTWISE) – Eine kürzlich entdeckte Sicherheitslücke in der MegaRAC Baseboard Management Controller (BMC) Software von AMI hat die IT-Sicherheitsgemeinschaft alarmiert. Diese Schwachstelle, die als CVE-2024-54085 bekannt ist, ermöglicht es Angreifern, die Authentifizierung zu umgehen und Server aus der Ferne zu übernehmen. Die Sicherheitslücke in der MegaRAC BMC-Software von AMI, die mit der Höchstbewertung […]

Neue Bedrohung für KI-Code-Editoren: ‘Rules File Backdoor’ Angriff entdeckt

MÜNCHEN (IT BOLTWISE) – In der Welt der Künstlichen Intelligenz gibt es eine neue Bedrohung, die Entwickler und Unternehmen gleichermaßen alarmiert. Ein kürzlich entdeckter Angriff, bekannt als ‘Rules File Backdoor’, zielt auf KI-gestützte Code-Editoren wie GitHub Copilot und Cursor ab und nutzt diese, um bösartigen Code in Softwareprojekte einzuschleusen. Die Entdeckung des ‘Rules File Backdoor’ […]

Ungepatchte Windows-Sicherheitslücke seit 2017 von staatlichen Akteuren ausgenutzt

MÜNCHEN (IT BOLTWISE) – Eine schwerwiegende Sicherheitslücke in Microsoft Windows, die seit 2017 ungepatcht ist, wird von staatlich geförderten Hackergruppen aus China, Iran, Nordkorea und Russland ausgenutzt. Diese Gruppen nutzen die Schwachstelle für Datendiebstahl, Spionage und finanzielle Angriffe. Seit 2017 existiert eine ungepatchte Sicherheitslücke in Microsoft Windows, die von elf staatlich geförderten Hackergruppen aus China, […]

Neue Ad-Betrugskampagne nutzt 331 Apps für Phishing und aufdringliche Werbung

BUKAREST / MÜNCHEN (IT BOLTWISE) – Eine neue Ad-Betrugskampagne hat die Aufmerksamkeit von Cybersicherheitsexperten auf sich gezogen. Diese Kampagne nutzt eine Vielzahl von Apps, die auf dem Google Play Store veröffentlicht wurden, um aufdringliche Werbung zu schalten und Phishing-Angriffe durchzuführen. Cybersicherheitsexperten haben eine groß angelegte Ad-Betrugskampagne aufgedeckt, die Hunderte von bösartigen Apps im Google Play […]

MirrorFace: Chinesische Cyberangriffe auf europäische Diplomaten

BRATISLAVA / MÜNCHEN (IT BOLTWISE) – Eine neue Cyberangriffskampagne, die von der China-verbundenen Hackergruppe MirrorFace durchgeführt wird, hat die Aufmerksamkeit von Sicherheitsexperten auf sich gezogen. Diese Gruppe, die bisher hauptsächlich japanische Ziele ins Visier genommen hat, richtet sich nun gegen eine diplomatische Organisation in der Europäischen Union. Die Cyberangriffe von MirrorFace, auch bekannt als Earth […]

China-verbundene MirrorFace-Gruppe nutzt ANEL und AsyncRAT in neuer Cyber-Spionageoperation

MÜNCHEN (IT BOLTWISE) – Eine neue Cyber-Spionageoperation der China-verbundenen MirrorFace-Gruppe hat die Aufmerksamkeit von Sicherheitsexperten auf sich gezogen. Diese Gruppe, die auch als Earth Kasha bekannt ist, hat eine diplomatische Organisation in der Europäischen Union ins Visier genommen und dabei die Rückkehr des ANEL-Backdoors markiert. Die jüngste Cyber-Spionageoperation der MirrorFace-Gruppe, die mit China in Verbindung […]

Vier Schritte zur Verbesserung der Okta-Sicherheit

MÜNCHEN (IT BOLTWISE) – In der heutigen digitalen Landschaft, in der Cyberangriffe immer raffinierter werden, ist die Sicherung von Identitätsplattformen wie Okta von entscheidender Bedeutung. Okta, als zentrale Komponente der Identitätsverwaltung und -sicherheit, bietet robuste native Sicherheitsfunktionen. Doch selbst die besten Systeme können durch Konfigurationsabweichungen, Identitätsschwemme und Fehlkonfigurationen anfällig werden. Okta ist weltweit ein Eckpfeiler […]

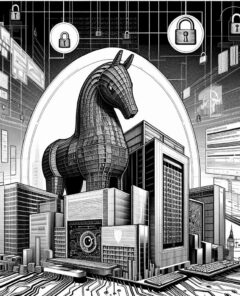

Microsoft warnt vor StilachiRAT: Ein raffinierter Trojaner zielt auf Anmeldedaten und Krypto-Wallets

MÜNCHEN (IT BOLTWISE) – Microsoft hat kürzlich auf einen neuartigen Remote-Access-Trojaner (RAT) namens StilachiRAT hingewiesen, der fortschrittliche Techniken nutzt, um Erkennung zu umgehen und in Zielumgebungen zu verbleiben. Ziel ist es, sensible Daten zu stehlen. Microsoft hat die Aufmerksamkeit auf einen neuartigen Remote-Access-Trojaner (RAT) namens StilachiRAT gelenkt, der fortschrittliche Techniken einsetzt, um Erkennung zu umgehen […]

Microsoft warnt vor StilachiRAT: Ein raffinierter Trojaner für den Diebstahl von Anmeldedaten und Krypto-Wallets

MÜNCHEN (IT BOLTWISE) – Microsoft hat eine neue Bedrohung in Form eines Remote-Access-Trojaners namens StilachiRAT identifiziert, der sich durch fortschrittliche Techniken auszeichnet, um Erkennung zu umgehen und in Zielumgebungen zu persistieren. Ziel ist es, sensible Daten zu stehlen. Microsoft hat kürzlich auf einen neuartigen Remote-Access-Trojaner (RAT) namens StilachiRAT hingewiesen, der fortschrittliche Techniken einsetzt, um Erkennung […]

Sophos X-Ops: Wie Kriminelle KI nutzen – und was Unternehmen tun können

ADVERTORIAL (IT BOLTWISE & SOPHOS) – Sophos X-Ops zeigt, wie Cyberkriminelle KI für Betrugsattacken nutzen könnten, während Dark-Web-Foren noch über deren Effektivität diskutieren. Unternehmen hingegen stehen vor der Herausforderung, KI sinnvoll zur Cybersicherheit einzusetzen – ein Sophos-Leitfaden hilft, den Hype zu bewerten und Strategien zu entwickeln. Eine Umfrage unter IT-Entscheidern gibt Einblick in Erwartungen und […]

Nordkoreanische Hacker als drittgrößter Bitcoin-Besitzer weltweit

MÜNCHEN (IT BOLTWISE) – Die Nachricht, dass die nordkoreanische Hackergruppe Lazarus Group mittlerweile über Bitcoin im Wert von 1,16 Milliarden US-Dollar verfügt, hat in der Krypto-Community für Aufsehen gesorgt. Diese Entwicklung macht Nordkorea zum drittgrößten staatlichen Bitcoin-Besitzer weltweit, hinter den USA und Großbritannien. Die Enthüllung, dass die nordkoreanische Hackergruppe Lazarus Group Bitcoin im Wert von […]