Sichere Verwaltung von KI-Agenten: Herausforderungen und Lösungen

MÜNCHEN (IT BOLTWISE) – In der heutigen digitalen Landschaft sind KI-Agenten nicht mehr nur Werkzeuge, sondern integrale Bestandteile der Unternehmensinfrastruktur. Diese Entwicklung bringt sowohl Chancen als auch Risiken mit sich, insbesondere im Hinblick auf die Sicherheit der Non-Human Identities (NHIs), die diese Agenten antreiben. Die rasante Entwicklung von KI-Agenten hat sie von experimentellen Technologien zu […]

Europol nimmt Kunden von SmokeLoader ins Visier

MÜNCHEN (IT BOLTWISE) – Die europäische Strafverfolgungsbehörde Europol hat in einer koordinierten Aktion mehrere Kunden des berüchtigten SmokeLoader-Malware-Netzwerks identifiziert und festgenommen. Diese Maßnahmen sind Teil der laufenden Operation Endgame, die darauf abzielt, die Nachfrage nach Cyberkriminalität zu bekämpfen. Die europäische Strafverfolgungsbehörde Europol hat kürzlich bekannt gegeben, dass sie im Rahmen einer koordinierten Aktion gegen Kunden […]

Softwareentwickler (m/w/d) bis zu 95% remote möglich - deutschlandweit! Angular, Spring Boot, AI Driven Development

(Junior) Consultant Data Science & Artificial Intelligence (m/w/d)

Cyberangriffe auf deutsche Unternehmen: Risiken durch Drittanbieter

LANGENFELD / MÜNCHEN (IT BOLTWISE) – Eine aktuelle Studie des Ponemon Instituts in Zusammenarbeit mit Imprivata zeigt, dass über die Hälfte der deutschen Unternehmen von Cybervorfällen betroffen sind, die auf Zugriffe durch Drittanbieter zurückzuführen sind. Die zunehmende Vernetzung und Abhängigkeit von Drittanbietern stellt für viele deutsche Unternehmen ein erhebliches Sicherheitsrisiko dar. Eine Studie des Ponemon […]

AkiraBot: KI-gestützte Spam-Angriffe auf Websites

MÜNCHEN (IT BOLTWISE) – Die zunehmende Nutzung von Künstlicher Intelligenz (KI) in der Cyberkriminalität stellt Unternehmen vor neue Herausforderungen. Ein aktuelles Beispiel ist AkiraBot, ein KI-gestütztes Tool, das gezielt Websites mit Spam-Nachrichten angreift. Die Bedrohung durch AkiraBot zeigt, wie fortschrittliche KI-Technologien missbraucht werden können, um Sicherheitsbarrieren zu überwinden. AkiraBot nutzt die OpenAI-API, um maßgeschneiderte Spam-Nachrichten […]

Großangelegter WooCommerce-Datenleck: Millionen von Nutzerdaten betroffen

MÜNCHEN (IT BOLTWISE) – Ein Hacker, der sich selbst als „Satanic“ bezeichnet, hat kürzlich einen massiven Datenleck bei WooCommerce bekannt gegeben. Dabei sollen über 4,4 Millionen Datensätze von Nutzern und Unternehmen betroffen sein. Ein Hacker, der unter dem Pseudonym „Satanic“ auftritt, hat kürzlich einen massiven Datenleck bei WooCommerce bekannt gegeben. WooCommerce ist eine der am […]

Großer Hackerangriff auf US-Bankenaufsicht: Sensible Daten betroffen

WASHINGTON / MÜNCHEN (IT BOLTWISE) – Die US-amerikanische Bankenaufsichtsbehörde, das Office of the Comptroller of the Currency (OCC), hat dem Kongress einen schwerwiegenden Cyberangriff gemeldet, der im Februar entdeckt wurde und sensible Informationen offengelegt hat. Die jüngste Cyberattacke auf das Office of the Comptroller of the Currency (OCC) hat die Verwundbarkeit selbst hochsicherer Institutionen verdeutlicht. […]

Irakische Sicherheitsbehörden fassen Hacker nach massivem Datenleck

BAGDAD / MÜNCHEN (IT BOLTWISE) – Die irakischen Sicherheitsbehörden haben einen bedeutenden Erfolg im Kampf gegen Cyberkriminalität erzielt. Ein Hacker, der für einen der größten Datenlecks des Landes verantwortlich gemacht wird, wurde festgenommen. Die irakischen Sicherheitsbehörden haben einen bedeutenden Erfolg im Kampf gegen Cyberkriminalität erzielt. Ein Hacker, der für einen der größten Datenlecks des Landes […]

Neue Malware nutzt Schwachstelle in ESET-Software aus

MÜNCHEN (IT BOLTWISE) – Eine neue Bedrohung für die IT-Sicherheit ist aufgetaucht: Die Malware TCESB nutzt eine Schwachstelle in der ESET-Sicherheitssoftware aus, um unbemerkt Schadsoftware auf Windows-Systemen auszuführen. Eine neue Malware mit dem Namen TCESB wurde entdeckt, die eine Sicherheitslücke in der ESET-Sicherheitssoftware ausnutzt. Diese Schwachstelle ermöglicht es Angreifern, eine manipulierte Version der Datei „version.dll“ […]

WinRAR-Sicherheitslücke ermöglicht Umgehung von Sicherheitswarnungen

MÜNCHEN (IT BOLTWISE) – Eine kürzlich entdeckte Sicherheitslücke in WinRAR hat das Potenzial, die Sicherheitsmechanismen von Microsoft Windows zu umgehen und damit die Sicherheit von Nutzern zu gefährden. Eine kürzlich entdeckte Sicherheitslücke in der beliebten Komprimierungssoftware WinRAR hat die Aufmerksamkeit von Sicherheitsexperten weltweit auf sich gezogen. Diese Schwachstelle, die als CVE-2025-31334 identifiziert wurde, ermöglicht es […]

Datenleck bei Magento: Hacker veröffentlicht CRM-Daten von 700.000 Nutzern

MÜNCHEN (IT BOLTWISE) – Ein neuer Cyberangriff sorgt für Aufsehen in der digitalen Welt: Ein Hacker, der sich ‘Satanic’ nennt, behauptet, über eine Drittanbieter-Integration in das Magento-System eingedrungen zu sein und dabei die CRM-Daten von über 700.000 Nutzern gestohlen zu haben. Ein Hacker, der unter dem Pseudonym ‘Satanic’ bekannt ist, hat kürzlich die Verantwortung für […]

KI-gestützte Plattformen: Neue Bedrohungen durch VibeScamming

MÜNCHEN (IT BOLTWISE) – Die zunehmende Verbreitung von KI-gestützten Plattformen hat nicht nur positive Auswirkungen auf die Entwicklung von Software, sondern birgt auch neue Risiken. Eine aktuelle Analyse zeigt, wie einfach es für Cyberkriminelle geworden ist, diese Technologien für bösartige Zwecke zu missbrauchen. Die Künstliche Intelligenz (KI) hat in den letzten Jahren erhebliche Fortschritte gemacht […]

KI-gestützte Plattformen: Einfallstor für Cyberkriminelle?

MÜNCHEN (IT BOLTWISE) – Die zunehmende Verbreitung von KI-gestützten Plattformen eröffnet nicht nur neue Möglichkeiten für Unternehmen, sondern auch für Cyberkriminelle. Eine kürzlich durchgeführte Untersuchung zeigt, wie anfällig diese Technologien für Missbrauch sind. Die rasante Entwicklung von KI-Technologien hat nicht nur positive Auswirkungen auf die Geschäftswelt, sondern birgt auch erhebliche Risiken. Eine aktuelle Analyse zeigt, […]

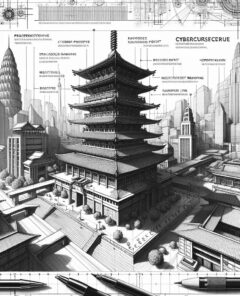

Neue Malware nutzt Sicherheitslücke in ESET-Software aus

PEKING / MÜNCHEN (IT BOLTWISE) – Eine neue Malware, die von einer chinesisch-affiliierten Hackergruppe entwickelt wurde, nutzt eine Sicherheitslücke in der ESET-Software aus, um unentdeckt Schadsoftware zu verbreiten. Eine kürzlich entdeckte Malware mit dem Codenamen TCESB wird von einer chinesisch-affiliierten Hackergruppe eingesetzt, um Sicherheitslücken in der ESET-Software auszunutzen. Diese Gruppe, bekannt als ToddyCat, hat sich […]

Kritische Sicherheitslücke in Gladinet CentreStack ermöglicht Remote-Code-Ausführung

MÜNCHEN (IT BOLTWISE) – Eine kürzlich entdeckte Sicherheitslücke in der Gladinet CentreStack-Software hat die Aufmerksamkeit der Cybersicherheitsgemeinschaft auf sich gezogen. Die Schwachstelle, die von der U.S. Cybersecurity and Infrastructure Security Agency (CISA) als CVE-2025-30406 identifiziert wurde, ermöglicht es Angreifern, durch die Ausnutzung eines fest codierten kryptografischen Schlüssels eine Remote-Code-Ausführung durchzuführen. Die Gladinet CentreStack-Software, ein bekanntes […]

PipeMagic-Trojaner nutzt Windows-Sicherheitslücke zur Ransomware-Verbreitung

MÜNCHEN (IT BOLTWISE) – Microsoft hat eine kritische Sicherheitslücke im Windows Common Log File System (CLFS) aufgedeckt, die von Cyberkriminellen ausgenutzt wurde, um gezielte Ransomware-Angriffe durchzuführen. Microsoft hat kürzlich eine schwerwiegende Sicherheitslücke im Windows Common Log File System (CLFS) identifiziert, die von Angreifern als Zero-Day-Exploit genutzt wurde, um Ransomware-Angriffe auf ausgewählte Ziele zu starten. Diese […]

Microsoft schließt kritische Sicherheitslücken in Windows

REDMOND / MÜNCHEN (IT BOLTWISE) – Microsoft hat kürzlich eine bedeutende Sicherheitsaktualisierung veröffentlicht, die 126 Schwachstellen in seinen Softwareprodukten behebt. Besonders besorgniserregend ist eine Sicherheitslücke, die aktiv ausgenutzt wird. Microsoft hat eine umfassende Sicherheitsaktualisierung herausgegeben, die 126 Schwachstellen in seinen Softwareprodukten adressiert. Unter diesen Schwachstellen befindet sich eine besonders kritische, die aktiv ausgenutzt wird. Von […]

Adobe behebt kritische Sicherheitslücken in ColdFusion

MÜNCHEN (IT BOLTWISE) – Adobe hat kürzlich eine Reihe von Sicherheitsupdates veröffentlicht, um mehrere kritische Sicherheitslücken in ColdFusion zu beheben. Diese Schwachstellen, die in den Versionen 2025, 2023 und 2021 entdeckt wurden, könnten zu schwerwiegenden Sicherheitsproblemen wie dem unbefugten Lesen von Dateien und der Ausführung von beliebigem Code führen. Adobe hat eine Reihe von Sicherheitsupdates […]

Kritische Sicherheitslücke in CrushFTP: Sofortige Maßnahmen erforderlich

MÜNCHEN (IT BOLTWISE) – Eine schwerwiegende Sicherheitslücke in der weit verbreiteten Dateitransfersoftware CrushFTP sorgt derzeit für Aufsehen in der IT-Sicherheitsbranche. Die Schwachstelle, die es Angreifern ermöglicht, ohne Authentifizierung auf administrative Funktionen zuzugreifen, wird bereits aktiv ausgenutzt. Die kürzlich entdeckte Sicherheitslücke in CrushFTP, einer beliebten Software für den Dateitransfer, hat die IT-Sicherheitswelt in Alarmbereitschaft versetzt. Die […]

Hackerangriffe auf Elon Musk: Ein Monat voller Cyberbedrohungen

MÜNCHEN (IT BOLTWISE) – Eine Hackergruppe, die zuvor bereits prominente Ziele ins Visier genommen hat, plant nun, Elon Musk und seine Unternehmen für einen ganzen Monat anzugreifen. Die Hackergruppe DonRoad Team, die bereits in der Vergangenheit durch Angriffe auf Webseiten von Donald Trump Aufmerksamkeit erregte, hat angekündigt, sich nun auf Elon Musk zu konzentrieren. Die […]

Cyberkriminelle nutzen Dark Web zur gezielten Attacke auf Finanzinstitutionen

MÜNCHEN (IT BOLTWISE) – Die Bedrohungslage im Bereich der Cybersicherheit hat sich im Jahr 2024 dramatisch verändert. Eine umfassende Analyse von 46 Hackerforen im Deep Web und über 26.000 Forenthreads von Bedrohungsakteuren zeigt alarmierende Trends, die speziell auf die Finanzdienstleistungsbranche abzielen. Die Cyberkriminalität hat im Jahr 2024 eine neue Dimension erreicht, da Bedrohungsakteure zunehmend ausgeklügelte […]

Hackerangriff auf US-Bankenaufsicht: Über ein Jahr lang unbemerkt

WASHINGTON D.C. / MÜNCHEN (IT BOLTWISE) – Ein schwerwiegender Sicherheitsvorfall hat die US-amerikanische Bankenaufsicht erschüttert: Über ein Jahr lang konnten Hacker unbemerkt auf die E-Mails von mehr als 100 Bankregulatoren zugreifen. Ein kürzlich aufgedeckter Hackerangriff auf die US-amerikanische Bankenaufsicht hat die Finanzwelt in Aufruhr versetzt. Über ein Jahr lang konnten Cyberkriminelle unbemerkt die E-Mails von […]

Cyberangriff auf Schulnetzwerk in Fall River: Konsequenzen und Maßnahmen

FALL RIVER / MÜNCHEN (IT BOLTWISE) – Ein Cyberangriff auf das Netzwerk der öffentlichen Schulen in Fall River hat die Schulgemeinschaft in Alarmbereitschaft versetzt. Während die Ermittlungen laufen, müssen Schüler und Lehrer mit erheblichen Einschränkungen im Schulalltag rechnen. Der jüngste Cyberangriff auf das Netzwerk der öffentlichen Schulen in Fall River hat die Verwundbarkeit von Bildungseinrichtungen […]

Cyberangriff auf US-Finanzaufsicht: Hacker hatten monatelang Zugriff auf E-Mails

WASHINGTON / MÜNCHEN (IT BOLTWISE) – Ein schwerwiegender Cyberangriff auf die US-amerikanische Finanzaufsichtsbehörde, das Office of the Comptroller of the Currency (OCC), hat die Sicherheitslücken in der digitalen Infrastruktur der Regierung erneut ins Rampenlicht gerückt. Im Juni 2023 gelang es unbekannten Angreifern, in die Systeme des Office of the Comptroller of the Currency (OCC) einzudringen […]

Fortinet fordert dringende FortiSwitch-Updates zur Behebung kritischer Sicherheitslücke

MÜNCHEN (IT BOLTWISE) – Fortinet hat kürzlich Sicherheitsupdates veröffentlicht, um eine kritische Sicherheitslücke in FortiSwitch zu beheben, die es Angreifern ermöglichen könnte, unbefugt Administratorpasswörter zu ändern. Fortinet hat eine bedeutende Sicherheitslücke in seiner FortiSwitch-Produktreihe entdeckt, die es Angreifern ermöglichen könnte, Administratorpasswörter ohne Autorisierung zu ändern. Diese Schwachstelle, die als CVE-2024-48887 bekannt ist, weist einen CVSS-Score […]

Stellenangebote

Duales Studium BWL - Spezialisierung Artificial Intelligence (B.A.) am Campus oder virtuell

Consultant (w/m/d) Data Science & AI (all levels)

Bauprojektleiter Technische Gebäudeausrüstung Elektrotechnik für KI- Rechenzentrumprojekte (m/w/d)