Russlands Angriff auf Sumy: Militärisches Ziel oder Kriegsverbrechen?

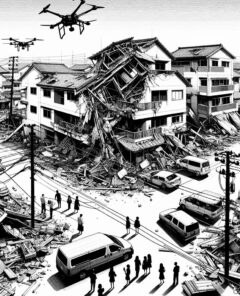

BRÜSSEL / MÜNCHEN (IT BOLTWISE) – Die jüngsten Ereignisse in der Ukraine haben erneut die internationale Aufmerksamkeit auf den Konflikt zwischen Russland und der Ukraine gelenkt. Ein verheerender Angriff auf die Stadt Sumy hat die Weltgemeinschaft erschüttert und zu einer Welle der Verurteilung geführt. Der russische Angriff auf die ukrainische Stadt Sumy hat weltweit für […]

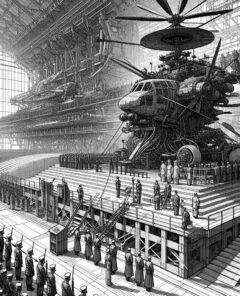

Russischer Angriff auf Sumy: Militärzeremonie unter Beschuss

SUMY / MÜNCHEN (IT BOLTWISE) – Ein verheerender russischer Raketenangriff traf die nordöstliche Stadt Sumy, während eine militärische Auszeichnungszeremonie in der Nähe stattfand. Ein russischer Raketenangriff hat die nordöstliche Stadt Sumy erschüttert, während in der Nähe eine militärische Auszeichnungszeremonie stattfand. Der Bürgermeister von Konotop, Artem Semenikhin, berichtete in einem Livestream, dass die Stadt am 13. […]

Kontroverse um israelischen Angriff auf Krankenhaus im Gazastreifen

GAZA / MÜNCHEN (IT BOLTWISE) – Die jüngsten Ereignisse im Nahen Osten werfen erneut ein Schlaglicht auf die komplexen geopolitischen Spannungen in der Region. Ein israelischer Angriff auf ein Krankenhaus im Gazastreifen hat zu einer hitzigen Debatte über die Rechtfertigung militärischer Aktionen und die Einhaltung des humanitären Völkerrechts geführt. Die israelische Regierung verteidigt ihren jüngsten […]

Kontroverse um israelischen Angriff auf Krankenhaus in Gaza

TEL AVIV / MÜNCHEN (IT BOLTWISE) – Die jüngsten Ereignisse im Gazastreifen haben erneut die Aufmerksamkeit der internationalen Gemeinschaft auf sich gezogen. Der Angriff der israelischen Streitkräfte auf ein Krankenhausgebäude im Norden des Gazastreifens hat zu einer hitzigen Debatte geführt, insbesondere nach einer kritischen Stellungnahme aus Deutschland. Die israelische Regierung hat auf die Kritik aus […]

Schäden am Al-Ahli-Krankenhaus im Gazastreifen: WHO fordert Ende der Angriffe

GAZA-STADT / MÜNCHEN (IT BOLTWISE) – Der jüngste Angriff auf das Al-Ahli-Krankenhaus im Gazastreifen hat erhebliche Schäden verursacht und die medizinische Versorgung in der Region weiter erschwert. Laut der Weltgesundheitsorganisation (WHO) sind wesentliche Teile der Klinik zerstört worden. Der Angriff auf das Al-Ahli-Krankenhaus im Gazastreifen hat die ohnehin angespannte humanitäre Lage in der Region weiter […]

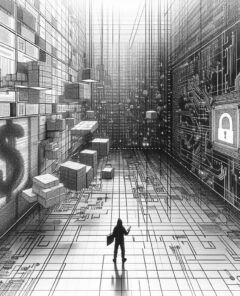

Neue Bedrohung für Krypto-Wallets durch Software-Supply-Chain-Angriffe

MÜNCHEN (IT BOLTWISE) – In der Welt der Kryptowährungen sind Sicherheitsbedrohungen allgegenwärtig, und die jüngsten Angriffe auf die Atomic und Exodus Wallets verdeutlichen die zunehmende Raffinesse der Hacker. Diese Angriffe nutzen Software-Supply-Chain-Schwachstellen aus, um Krypto-Private-Keys zu stehlen. Die Sicherheitsforscher von ReversingLabs haben eine neue Bedrohung für Nutzer der Atomic und Exodus Wallets identifiziert. Hacker platzieren […]

Bitcoin-Nutzer vor neuen Adressvergiftungsangriffen gewarnt

MÜNCHEN (IT BOLTWISE) – In der Welt der Kryptowährungen, in der Sicherheit und Vertrauen von größter Bedeutung sind, hat Jameson Lopp, der Chief Security Officer von Casa, eine neue Bedrohung für Bitcoin-Nutzer hervorgehoben: die sogenannten Adressvergiftungsangriffe. Diese Angriffe nutzen die Transaktionshistorie von Opfern aus, um sie zu täuschen und ihre Gelder auf betrügerische Adressen umzuleiten. […]

Israelische Militäraktionen in Syrien: Einblicke und Reaktionen

MÜNCHEN (IT BOLTWISE) – Die jüngsten militärischen Aktionen Israels in Syrien werfen Fragen zur regionalen Stabilität und den geopolitischen Auswirkungen auf. Die israelische Armee hat kürzlich einen Angriff auf eine ehemalige Militärbasis des Assad-Regimes im Süden Syriens durchgeführt, was zu einer seltenen öffentlichen Erklärung führte. Die israelische Armee hat kürzlich eine Militärbasis im Süden Syriens […]

Coatimundi-Angriff in Arizona: Wanderer erhält Tollwutimpfung

SIERRA VISTA / MÜNCHEN (IT BOLTWISE) – Ein unerwarteter Angriff eines Coatimundis auf einen Wanderer in Ash Canyon, südlich von Sierra Vista, hat die Aufmerksamkeit der Behörden auf sich gezogen. Ein Wanderer in Ash Canyon, südlich von Sierra Vista, Arizona, erlebte am 23. März 2025 eine unerwartete Begegnung mit einem wilden Coatimundi. Der Vorfall ereignete […]

Sicherheitslücke bei Zoth: Hacker erbeuten Millionen

MÜNCHEN (IT BOLTWISE) – Ein schwerwiegender Sicherheitsvorfall erschüttert die Welt der dezentralen Finanzen: Die RWA-Restaking-Plattform Zoth wurde Opfer eines Hackerangriffs, bei dem über 8,4 Millionen US-Dollar entwendet wurden. Die jüngste Sicherheitslücke bei der RWA-Restaking-Plattform Zoth hat die Branche der dezentralen Finanzen (DeFi) erneut aufgerüttelt. Am 21. März entdeckte das Blockchain-Sicherheitsunternehmen Cyvers eine verdächtige Transaktion, die […]

Neue Bedrohung für KI-Code-Editoren: ‘Rules File Backdoor’ Angriff entdeckt

MÜNCHEN (IT BOLTWISE) – In der Welt der Künstlichen Intelligenz gibt es eine neue Bedrohung, die Entwickler und Unternehmen gleichermaßen alarmiert. Ein kürzlich entdeckter Angriff, bekannt als ‘Rules File Backdoor’, zielt auf KI-gestützte Code-Editoren wie GitHub Copilot und Cursor ab und nutzt diese, um bösartigen Code in Softwareprojekte einzuschleusen. Die Entdeckung des ‘Rules File Backdoor’ […]

DDoS-Angriffe in Europa: Unternehmen müssen handeln

FRANKFURT AM MAIN / MÜNCHEN (IT BOLTWISE) – Die Bedrohung durch Cyberangriffe ist für Unternehmen weltweit zu einer dominierenden Herausforderung geworden. Der neueste europäische Cyber-Report von Link11 zeigt eine alarmierende Entwicklung: Die Anzahl der DDoS-Angriffe hat sich mehr als verdoppelt und erreicht neue Dimensionen in Bezug auf Geschwindigkeit und Komplexität. Die jüngsten Erkenntnisse des Link11 […]

Krypto-Trader verliert durch Sandwich-Angriff 215.000 US-Dollar

MÜNCHEN (IT BOLTWISE) – In der dynamischen Welt der Kryptowährungen sind Sicherheitsrisiken allgegenwärtig. Ein aktueller Fall zeigt, wie ein Krypto-Trader durch einen sogenannten Sandwich-Angriff fast sein gesamtes Investment verlor. In der Welt der Kryptowährungen sind innovative Angriffe keine Seltenheit. Ein jüngster Vorfall auf der dezentralen Handelsplattform Uniswap v3 verdeutlicht die Risiken, denen Trader ausgesetzt sind. […]

Apple schließt Sicherheitslücke nach gezieltem Angriff

CUPERTINO / MÜNCHEN (IT BOLTWISE) – Apple hat kürzlich eine Sicherheitslücke in WebKit geschlossen, die in einem gezielten Angriff auf bestimmte Personen ausgenutzt wurde. Apple hat eine kritische Sicherheitslücke in WebKit, der Browser-Engine hinter Safari und anderen Anwendungen, geschlossen. Diese Schwachstelle wurde in einem gezielten Angriff auf spezifische Personen ausgenutzt, wie aus Branchenberichten hervorgeht. Die […]

Unbekannter Angreifer stört Pectra-Upgrade im Sepolia-Testnetz

MÜNCHEN (IT BOLTWISE) – Die jüngsten Ereignisse rund um das Pectra-Upgrade im Sepolia-Testnetz haben die Ethereum-Entwicklergemeinschaft in Aufruhr versetzt. Ein unbekannter Angreifer nutzte eine Schwachstelle aus, um leere Blöcke zu erzeugen, was die Stabilität des Netzwerks gefährdete. Die Ethereum-Entwickler standen kürzlich vor einer unerwarteten Herausforderung, als das Pectra-Upgrade im Sepolia-Testnetz auf Probleme stieß. Ein unbekannter […]

Kritik an Israels Geheimdienst nach Hamas-Angriff

TEL AVIV / MÜNCHEN (IT BOLTWISE) – Der israelische Geheimdienst Schin Bet steht nach einem Bericht über Versäumnisse beim Umgang mit Geheimdienstinformationen und unklaren Zuständigkeiten im Zusammenhang mit dem Hamas-Angriff am 7. Oktober unter Druck. Der israelische Inlandsgeheimdienst Schin Bet sieht sich nach der Veröffentlichung eines brisanten Berichts mit heftiger Kritik konfrontiert. Der Bericht offenbart […]

Israels Militär erkennt grundlegendes Missverständnis von Hamas

TEL AVIV / MÜNCHEN (IT BOLTWISE) – Die israelische Armee hat in einem offiziellen Bericht schwerwiegende Fehler in der Geheimdienstarbeit eingeräumt, die zu einem verheerenden Angriff von Hamas-Militanten am 7. Oktober 2023 führten. Die israelische Armee hat in einem kürzlich veröffentlichten Bericht schwerwiegende Fehler in ihrer Geheimdienstarbeit eingeräumt, die zu einem verheerenden Angriff von Hamas-Militanten […]

Israels Militär untersucht Versagen bei Hamas-Angriff

TEL AVIV / MÜNCHEN (IT BOLTWISE) – Die israelische Armee hat erste Ergebnisse ihrer internen Untersuchungen zu den massiven militärischen und geheimdienstlichen Fehlschlägen vom 7. Oktober 2023 veröffentlicht. An diesem Tag überrannten tausende Hamas-Kämpfer israelische Gemeinden, Armeestützpunkte und ein Musikfestival. Die israelische Armee hat kürzlich die ersten Ergebnisse ihrer internen Untersuchungen zu den Ereignissen des […]

Drohnenangriff in Slawjansk-na-Kubani: Kind verletzt und Häuser beschädigt

SLAWJANSK-NA-KUBANI / MÜNCHEN (IT BOLTWISE) – In der russischen Region Krasnodar kam es zu einem Vorfall, bei dem Drohnenabstürze Schäden an Wohnhäusern verursachten und ein Kind verletzt wurde. In der russischen Stadt Slawjansk-na-Kubani, gelegen in der Region Krasnodar, ereignete sich ein Vorfall, der die lokale Bevölkerung erschütterte. Zwei private Wohnhäuser wurden durch Trümmerteile von Drohnen […]

Angriffe auf die Region Belgorod: Drohnen verursachen Schäden

BELGOROD / MÜNCHEN (IT BOLTWISE) – In der Region Belgorod kam es zu mehreren Angriffen mit Drohnen, die erhebliche Schäden anrichteten. Die Angriffe, die von den ukrainischen Streitkräften durchgeführt wurden, trafen vier verschiedene Ortschaften und führten zu Verletzungen und Sachschäden. In der Region Belgorod wurden vier Ortschaften von Drohnenangriffen heimgesucht, die von den ukrainischen Streitkräften […]

Neue Bedrohung: Phishing-Angriff umgeht Zwei-Faktor-Authentifizierung

MÜNCHEN (IT BOLTWISE) – Eine neue Bedrohung für die Sicherheit von E-Mail-Konten, die täglich von Milliarden Menschen genutzt werden, hat die Aufmerksamkeit der IT-Sicherheitsbranche erregt. Ein raffinierter Phishing-Angriff, der die Zwei-Faktor-Authentifizierung (2FA) umgeht, sorgt für Besorgnis. Die jüngste Entdeckung eines Phishing-Kits namens Astaroth hat die Sicherheitsgemeinschaft alarmiert. Dieses Kit, das von der Sicherheitsfirma SlashNext untersucht […]

Kritische Sicherheitslücke in Veeam-Software: Gefahr durch Man-in-the-Middle-Angriffe

MÜNCHEN (IT BOLTWISE) – Veeam, ein führender Anbieter von Backup-Software, hat kürzlich eine kritische Sicherheitslücke in seiner Software entdeckt, die es Angreifern ermöglicht, durch Man-in-the-Middle-Angriffe beliebigen Code auszuführen. Veeam, ein bedeutender Akteur im Bereich der Datensicherung, hat kürzlich eine kritische Sicherheitslücke in seiner Backup-Software identifiziert und behoben. Diese Schwachstelle, die unter der Kennung CVE-2025-23114 geführt […]

Neue Angriffsmethoden auf KI-Modelle: OpenAI entdeckt Schwachstellen

MÜNCHEN (IT BOLTWISE) – Die jüngsten Entdeckungen von OpenAI werfen ein neues Licht auf die Sicherheit von KI-Modellen. In einer umfassenden Studie wurde untersucht, wie sich die Rechenzeit auf die Widerstandsfähigkeit gegen Manipulationsversuche auswirkt. Dabei wurden nicht nur bestehende Angriffsmethoden analysiert, sondern auch neue Schwachstellen identifiziert, die die Robustheit der Modelle infrage stellen. OpenAI hat […]

Gezielter Angriff auf UnitedHealthcare-CEO erschüttert Manhattan

NEW YORK / MÜNCHEN (IT BOLTWISE) – Ein tragischer Vorfall hat die Finanzwelt erschüttert: Brian Thompson, CEO von UnitedHealthcare, wurde in Midtown Manhattan Opfer eines gezielten Angriffs. Der schockierende Angriff auf Brian Thompson, den CEO von UnitedHealthcare, hat nicht nur die Stadt New York, sondern auch die gesamte Gesundheitsbranche in Aufruhr versetzt. Thompson war auf […]

Stellenangebote

Working student in Data Analytics and Artificial Intelligence starting Mai 2025

Projektmitarbeiterin (w/m/d) KI-Recht

Experte Datenschutz - Schwerpunkt Online Marketing und KI (m/w/d)